L'authentification

L'authentification c'est quoi ?

L'authentification est le processus par lequel un système informatique, un service en ligne, ou une organisation vérifie l'identité d'un utilisateur pour s'assurer qu'il est bien la personne qu'il prétend être.

L'authentification est un élément essentiel de la sécurité informatique et de la protection des données, car elle permet de contrôler l'accès aux ressources sensibles ou aux informations confidentielles.

Comment valider l'identité d'une personne?

Lorsque les utilisateurs ont déclaré leur identité, il est nécessaire de valider qu’ils sont les propriétaires légitimes de cette identité. Ce processus de vérification ou de preuve de l’identité de l’utilisateur est connu sous le nom d’authentification. En termes simples, l’authentification est un processus visant à prouver l’identité du demandeur.

Il existe trois méthodes d’authentification courantes :

- Quelque chose que vous connaissez : mots de passe ou phrases de passe

- Quelque chose que vous avez : Jetons, cartes mémoire, cartes à puce, certificat numérique

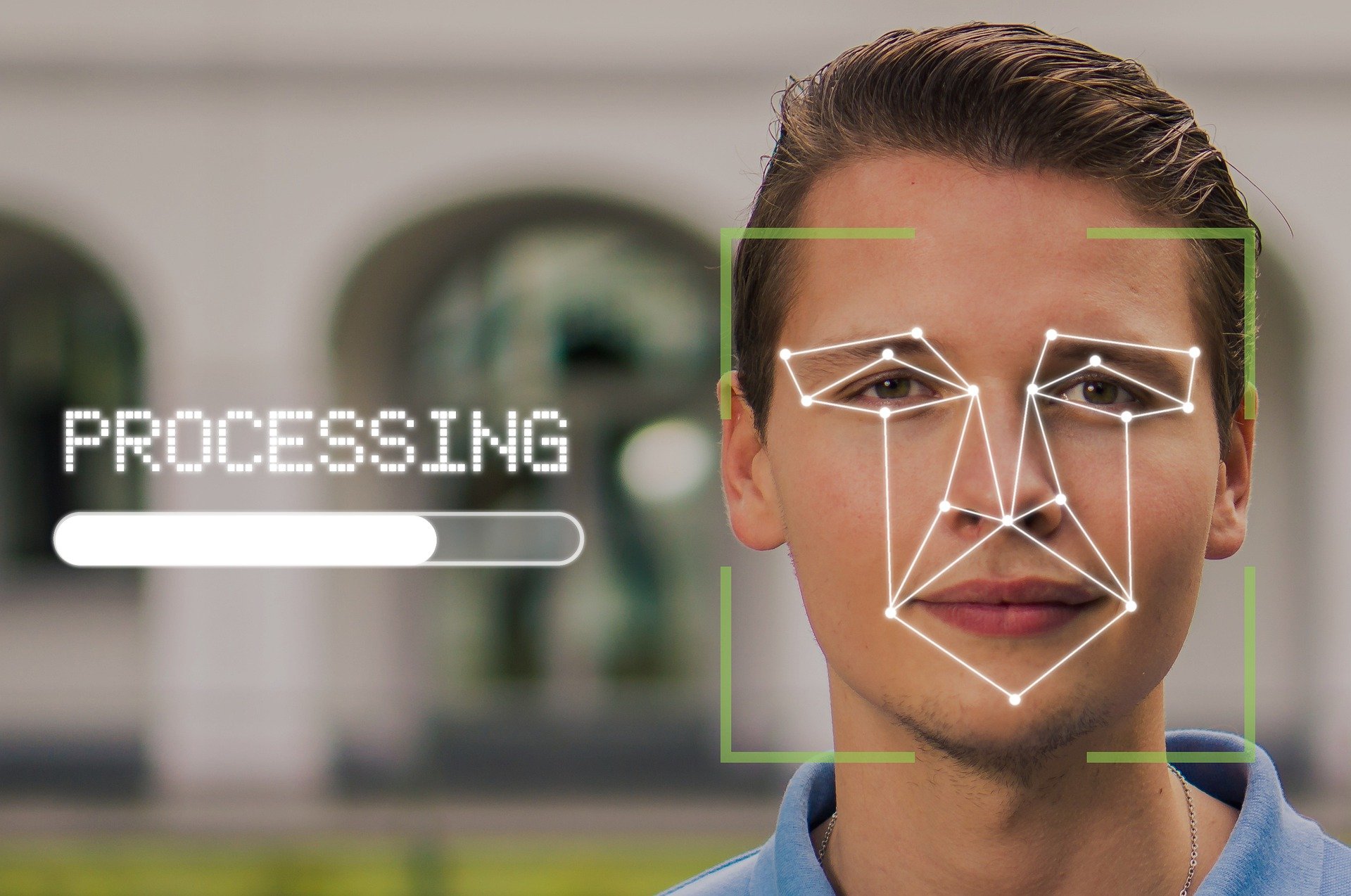

- Quelque chose que vous êtes : Biométrie, Caractéristiques mesurables

Méthodes d’authentification

Il existe plusieurs méthodes d'authentification, notamment :

- Nom d'utilisateur et mot de passe : C'est l'une des méthodes les plus courantes, où l'utilisateur doit fournir un nom d'utilisateur (ou une adresse e-mail) et un mot de passe associé. Cependant, cette méthode peut être vulnérable aux attaques par force brute si le mot de passe est faible.

- Authentification à deux facteurs (2FA) : Cette méthode ajoute une couche de sécurité en demandant à l'utilisateur de fournir une deuxième preuve d'identité, généralement sous forme d'un code temporaire envoyé par SMS, une application d'authentification ou une clé matérielle.

- Authentification biométrique : Cette méthode utilise des caractéristiques physiques uniques de l'utilisateur, telles que les empreintes digitales, la reconnaissance faciale, ou la reconnaissance de l'iris, pour vérifier l'identité.

- Certificats numériques : Des certificats numériques peuvent être utilisés pour prouver l'identité d'un utilisateur, généralement dans des environnements professionnels. Ils sont délivrés par une autorité de certification et sont basés sur une paire de clés cryptographiques (publique et privée).

- Authentification par carte à puce : Les cartes à puce contiennent des informations d'identification et peuvent être utilisées pour s'authentifier auprès d'un système.

L'authentification est un élément clé de la sécurité en ligne, car elle garantit que seules les personnes autorisées ont accès aux systèmes, aux données et aux services. Cependant, il est important de choisir des méthodes d'authentification appropriées en fonction du niveau de sécurité requis et de l'utilisation prévue. De plus, il est recommandé de maintenir des pratiques de sécurité telles que la modification régulière des mots de passe, la protection des informations d'identification et la sensibilisation à la sécurité pour minimiser les risques de compromission de l'authentification.